一、应急响应流程思路

在面对 Windows 系统的安全事件时,遵循上述应急响应步骤是至关重要的。这些步骤不仅有助于快速识别和处理安全威胁,还能确保关键数据的安全和系统的稳定运行。下面,我将对每个步骤进行更深入的分析和建议,以帮助组织或个人更有效地应对安全事件。

1. 确认安全事件

- 重要性:这是整个应急响应流程的起点。通过监控系统日志,可以及时发现潜在的安全威胁。

- 建议 :除了检查 Windows 事件日志外,还应关注其他日志文件,如应用程序日志、网络设备日志等,以及使用入侵检测系统(IDS) 和安全信息与事件管理 (SIEM) 系统来增强监控能力。

2. 切断系统与网络连接

- 重要性:物理隔离是防止攻击扩散和数据泄露的关键措施。

- 建议:在执行物理隔离时,确保记录所有操作步骤和时间点,以备后续分析和审计。

3. 收集证据和分析

- 重要性:证据收集是事后分析和法律诉讼的基础。

- 建议:使用专业的取证工具和方法,确保证据的完整性和可靠性。同时,注意不要破坏原始证据,以免影响后续的分析和判断。

4. 隔离受影响系统

- 重要性:隔离受影响的系统可以防止安全威胁进一步扩散。

- 建议:在隔离过程中,应记录所有受影响系统的详细信息,包括但不限于 IP 地址、端口号、运行的服务等,以便后续分析和恢复。

5. 安全漏洞修复和系统清理

- 重要性:及时修补漏洞和清理恶意软件是恢复系统安全的关键步骤。

- 建议:在修补漏洞和清理系统之前,应先进行彻底的风险评估,确定哪些漏洞是导致当前安全事件的原因。同时,确保所有系统和应用程序都安装了最新的安全补丁。

6. 恢复系统和监控

- 重要性:在确保系统安全的前提下恢复正常运行状态是恢复业务的关键。

- 建议:在恢复过程中,应逐步进行,优先恢复关键业务系统和服务。同时,恢复后应加强监控,确保系统的稳定性和安全性。

7. 事后总结和改进

- 重要性:通过总结和分析安全事件,组织可以从中学习并改进安全策略和措施。

- 建议:编写详细的事件报告,包括事件的原因、影响、处理过程和改进措施。分享这些经验教训,可以帮助提高整个组织的安全意识和能力。

总之,应急响应计划的制定和执行需要细致的规划和周密的执行。通过快速反应、有效隔离、详细记录和事后总结,组织可以最大限度地减少安全事件的影响,并提高未来的安全防护能力。

二、常见的应急响应事件分类

- WEB 入侵类:网页挂马、主页篡改、Webshell

- 病毒感染类:病毒、挖矿木马、蠕虫、勒索病毒

- 系统入侵类:漏洞利用、弱口令、远控后门

- 网络攻击类:DDOS 攻击、DNS 劫持、ARP 欺骗

三、应急响应之 Windows 系统入侵排查

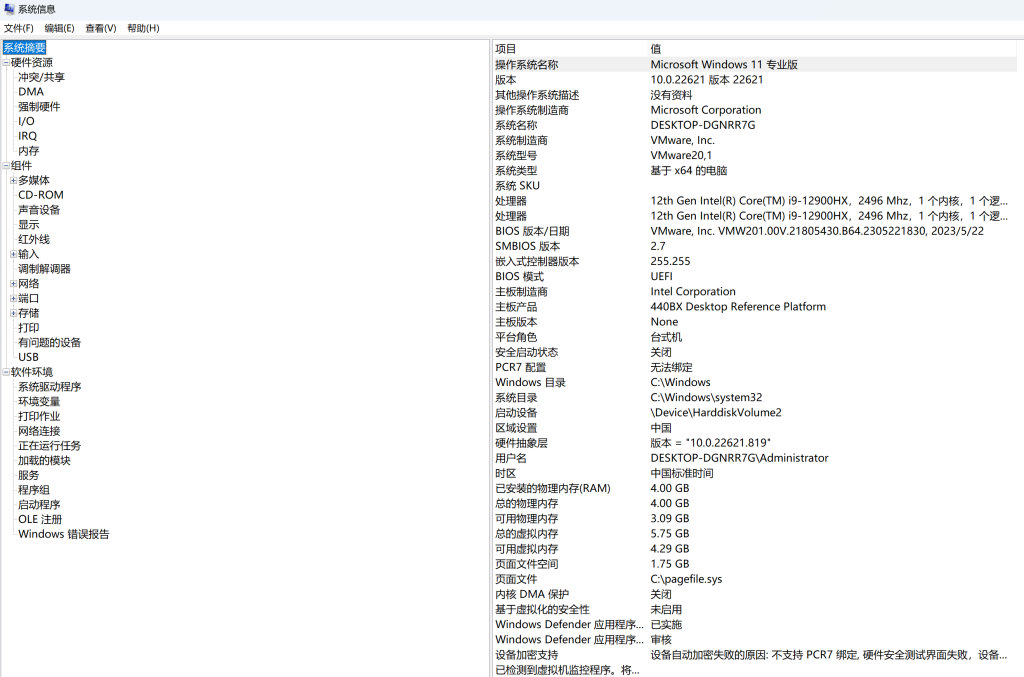

1. 查看 系统基本信息

#cmd 输入

msinfo32可以显示出本地计算机的硬件资源、组件和软件环境的信息。除了各方面的概述信息,还可以对正在运行任务、服务、系统驱动程序、加载的模块、启动程序等进行排查。

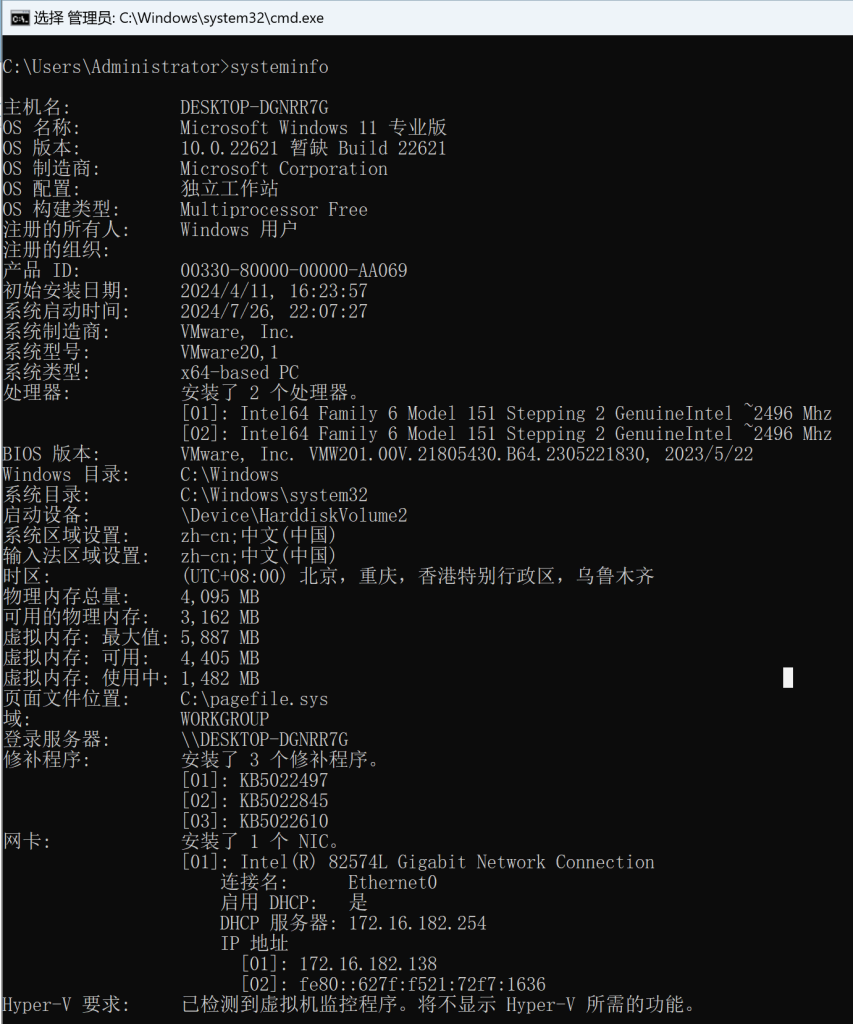

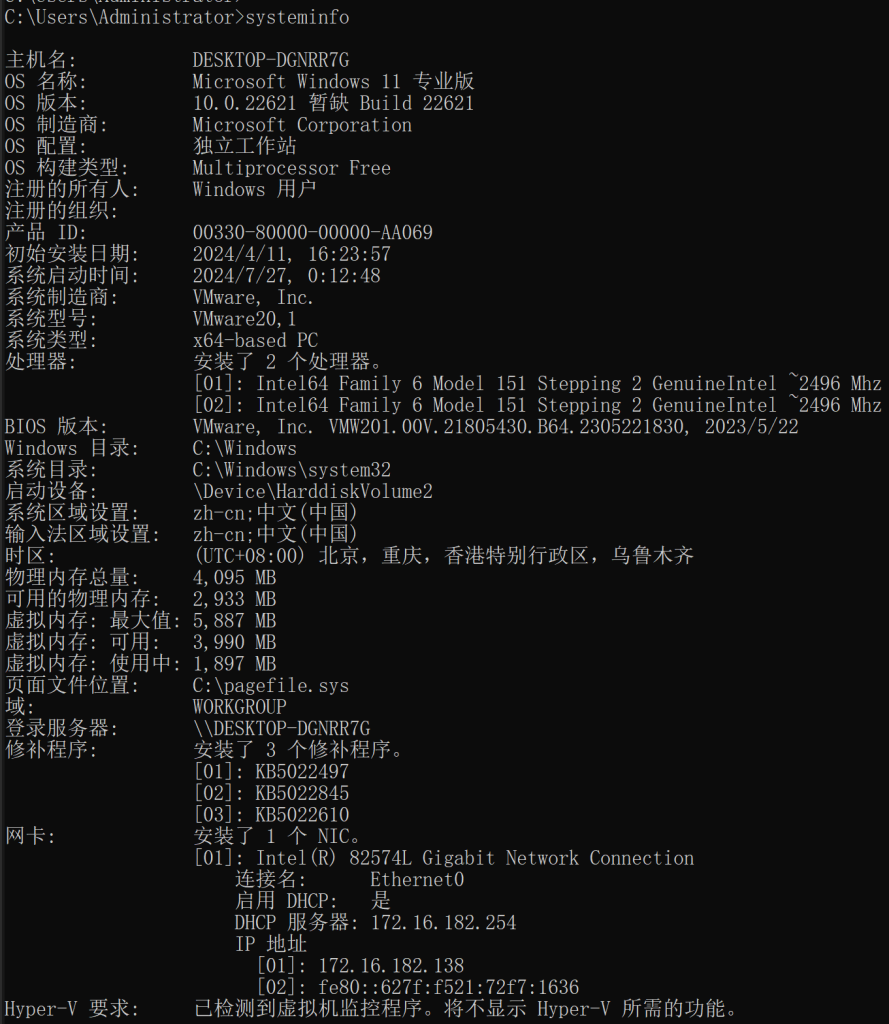

命令行中输入【systeminfo】命令实现,可查看主机名、操作系统版本等详细信息。

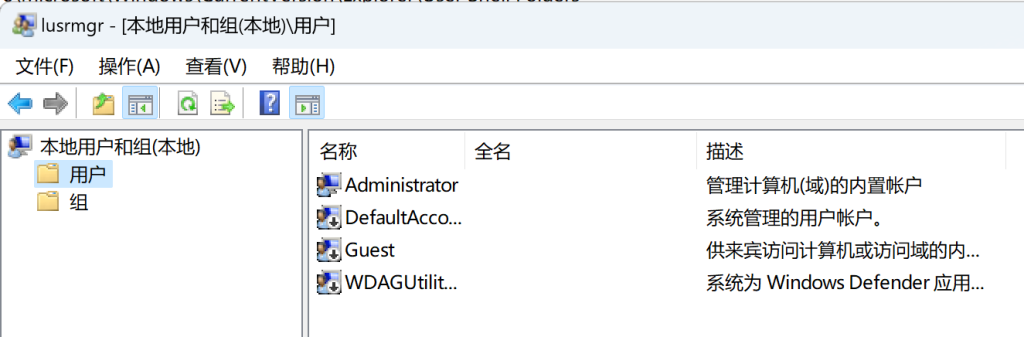

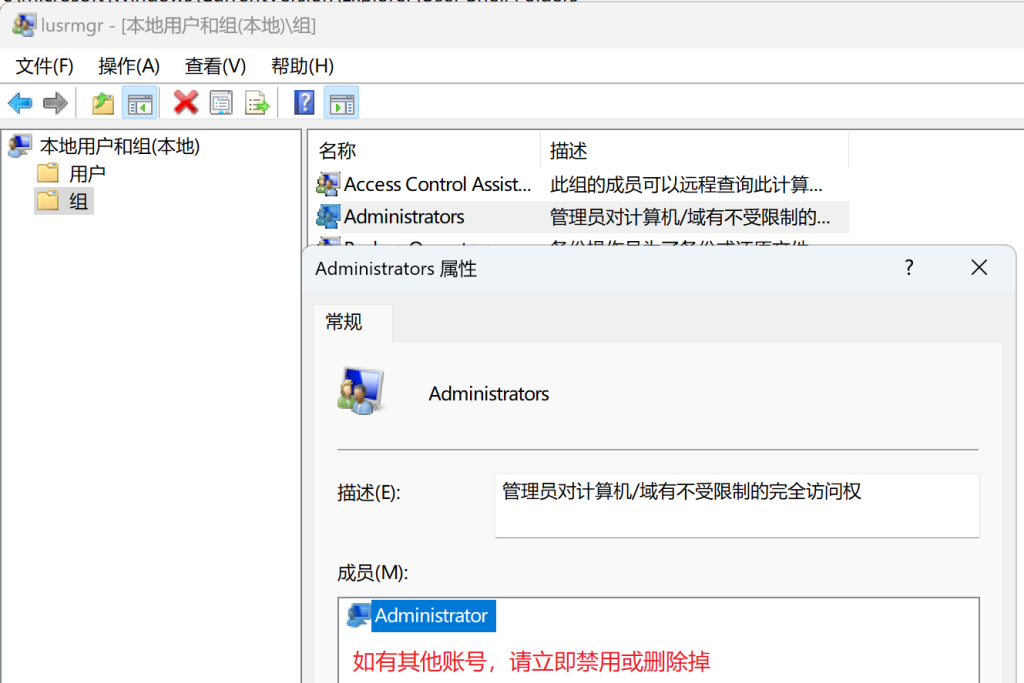

2. 排查系统和账号安全

cmd 输入 lusrmgr.msc 命令,查看是否有新增 / 可疑的账号,如有管理员群组的(Administrators)里的新增账户,如有,请立即禁用或删除掉。

查看是否存在隐藏账号、克隆账号。

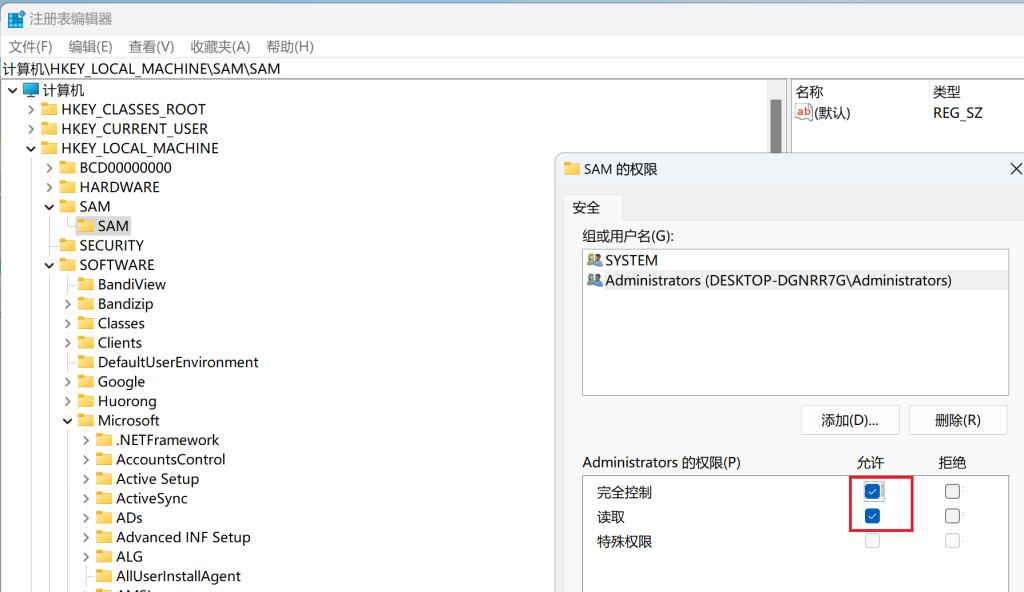

cmd 输入 regedit,打开注册表编辑器,选择 HKEY_LOCAL_MACHINE/SAM/SAM,默认无法查看该选项内容,右键菜单选择权限,打开权限管理窗口,选择当前用户(一般为 administrator),将权限勾选为完全控制,然后确定。关闭注册表编辑器。

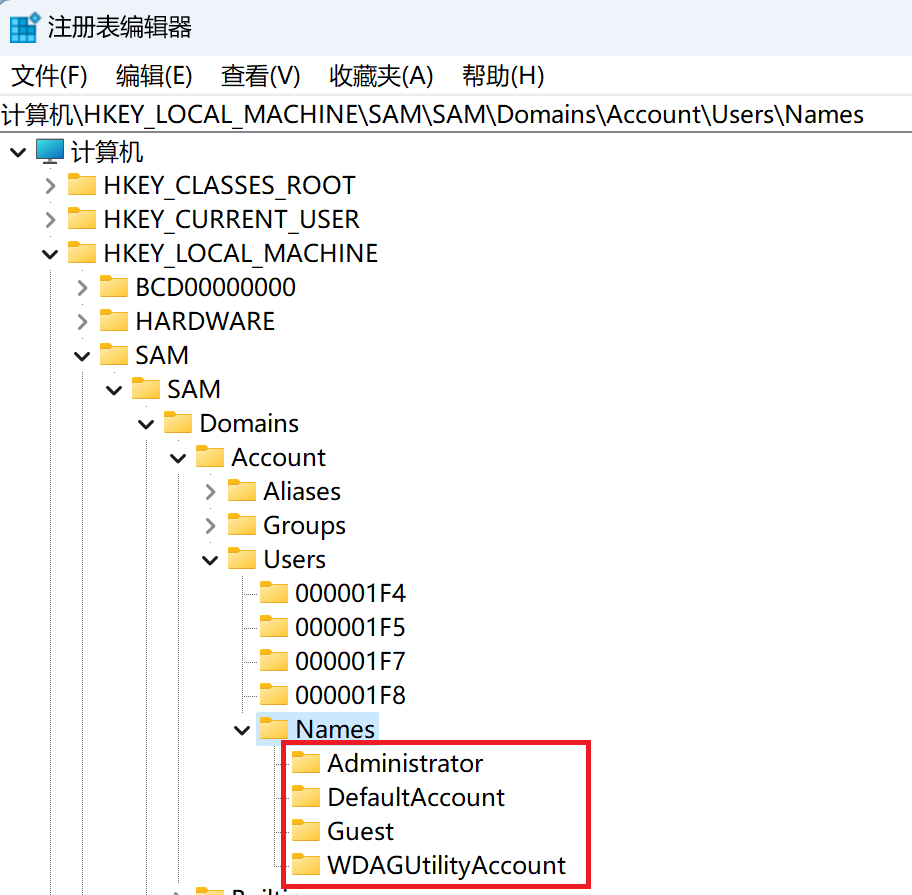

选择 HKEY_LOCAL_MACHINE/SAM/SAM/Domains/Account/Users,在 Names 项下可以看到实例所有用户名,如出现本地账户中没有的账户,即为隐藏账户,在确认为非系统用户的前提下,可删除此用户。

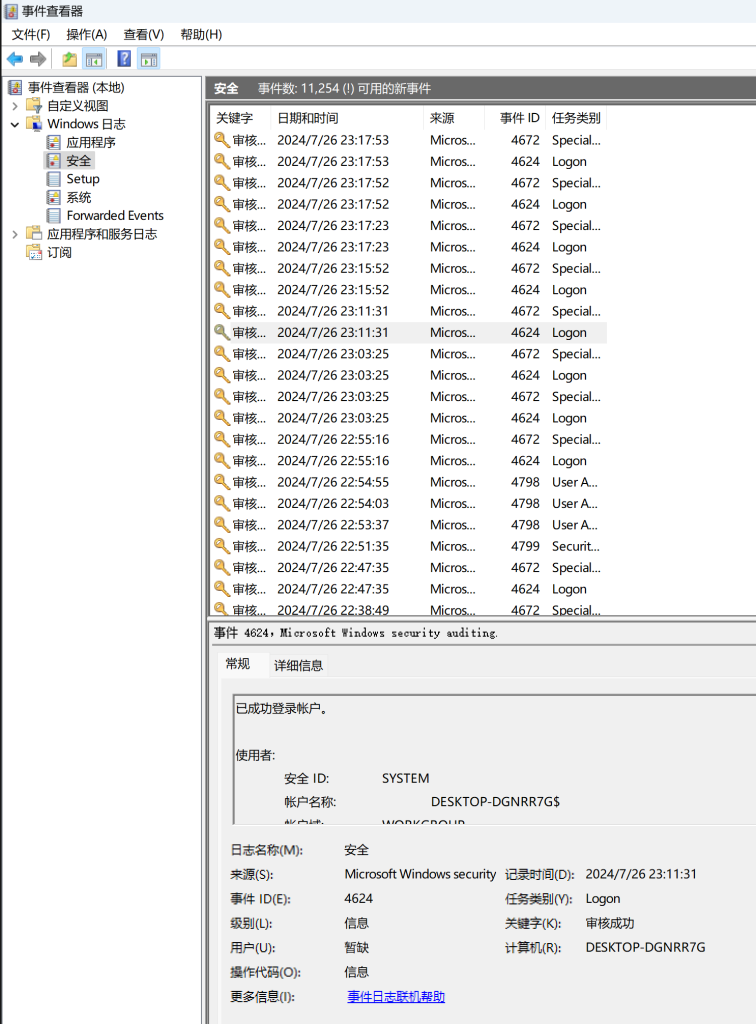

cmd 输入 eventvwr.msc,回车运行,打开“事件查看器”。

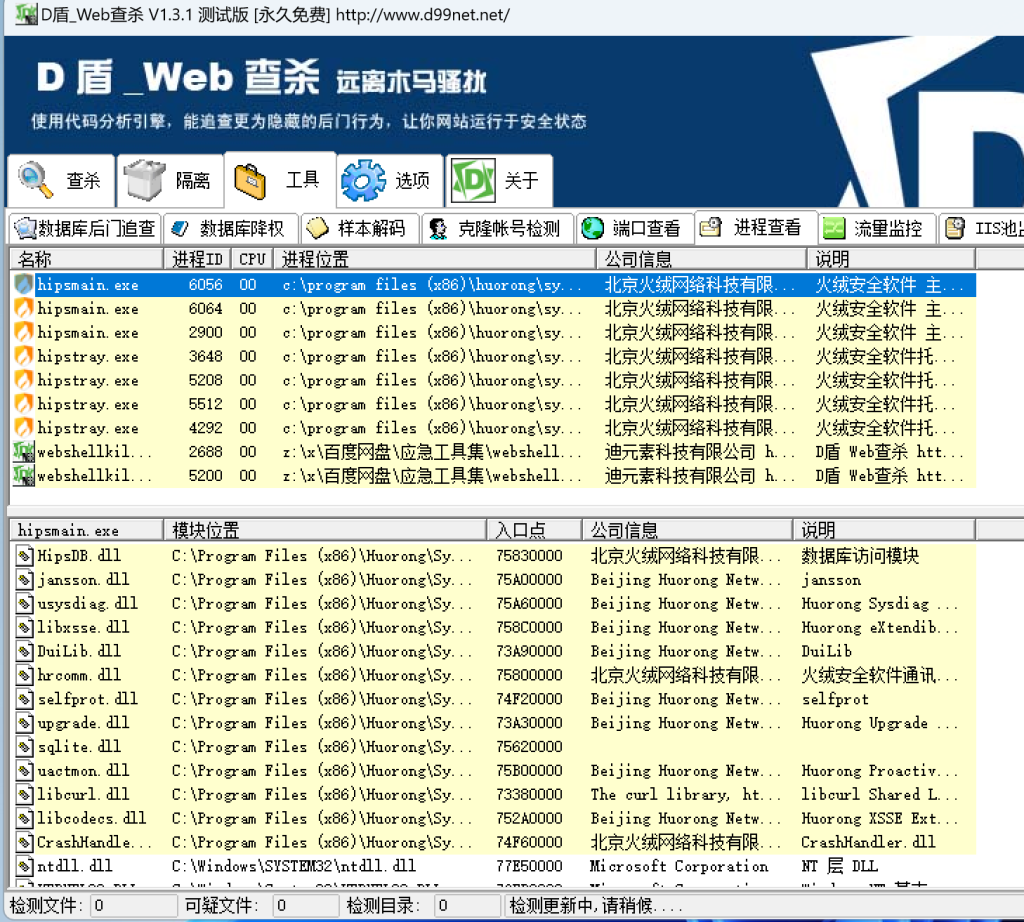

3. 检查异常端口、进程

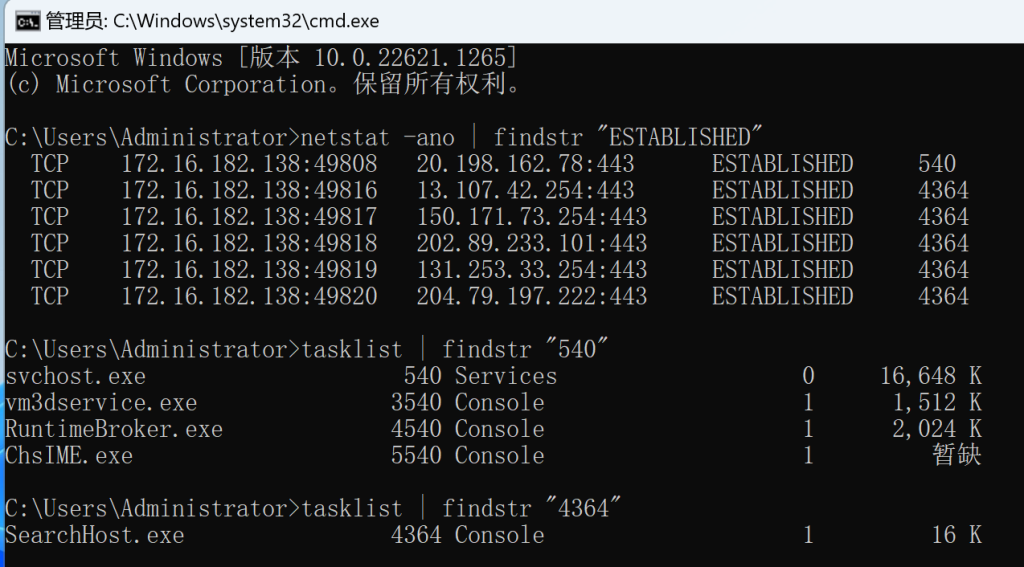

# 查看目前的网络连接,定位可疑的 ESTABLISHED

netstat -ano | findstr "ESTABLISHED"

# tasklist 命令进行进程定位

tasklist | findstr "PID"

查看可疑的进程及其子进程。可以通过观察以下内容:

- 没有签名验证信息的进程

- 没有描述信息的进程

- 进程的属主

- 进程的路径是否合法

- CPU 或内存资源占用长时间过高的进程

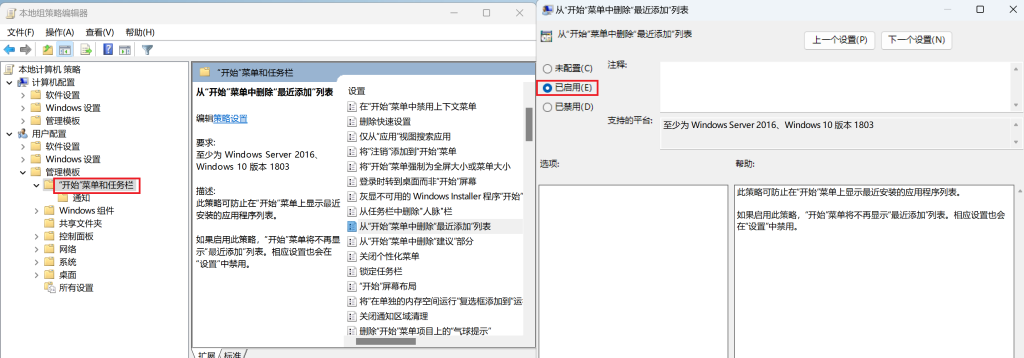

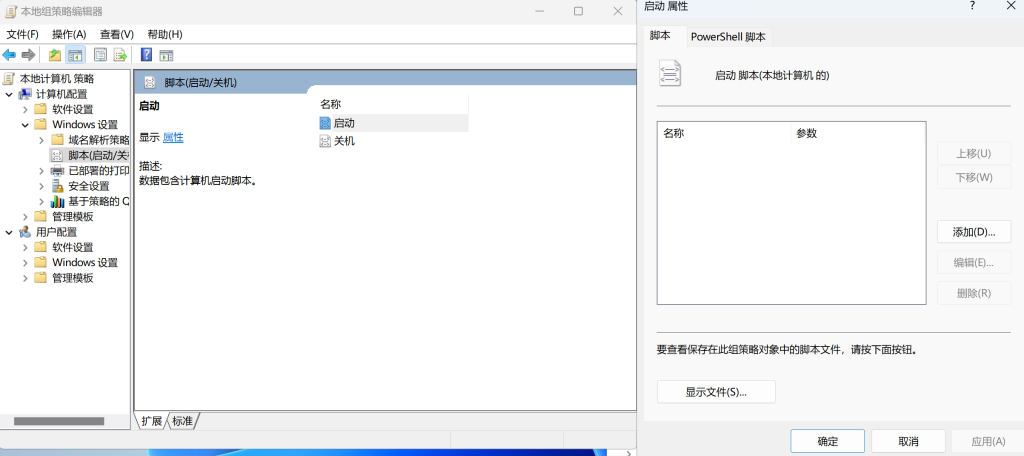

4. 检查启动项、计划任务、服务

cmd 输入 gpedit.msc

查看组策略中是否存在可疑脚本。

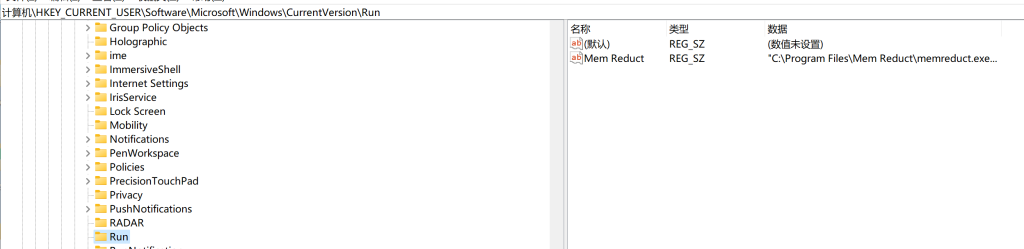

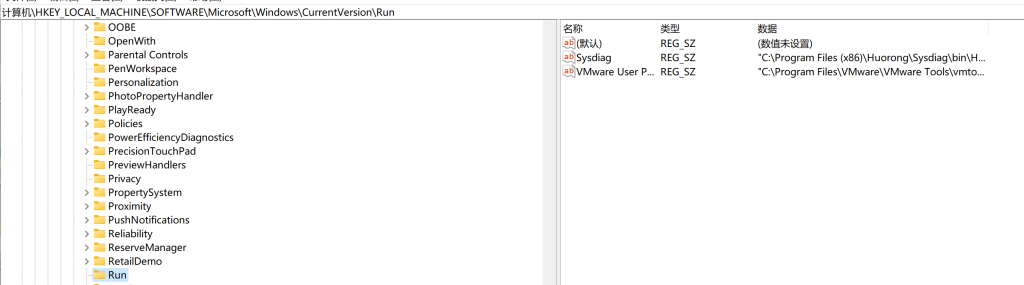

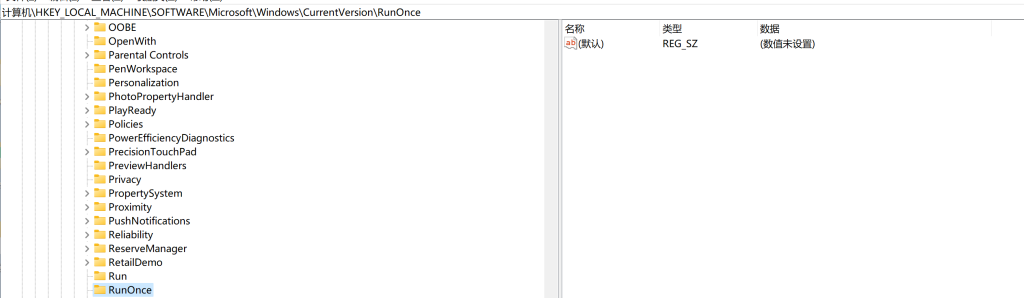

输入regedit,打开注册表,查看开机启动项是否正常

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

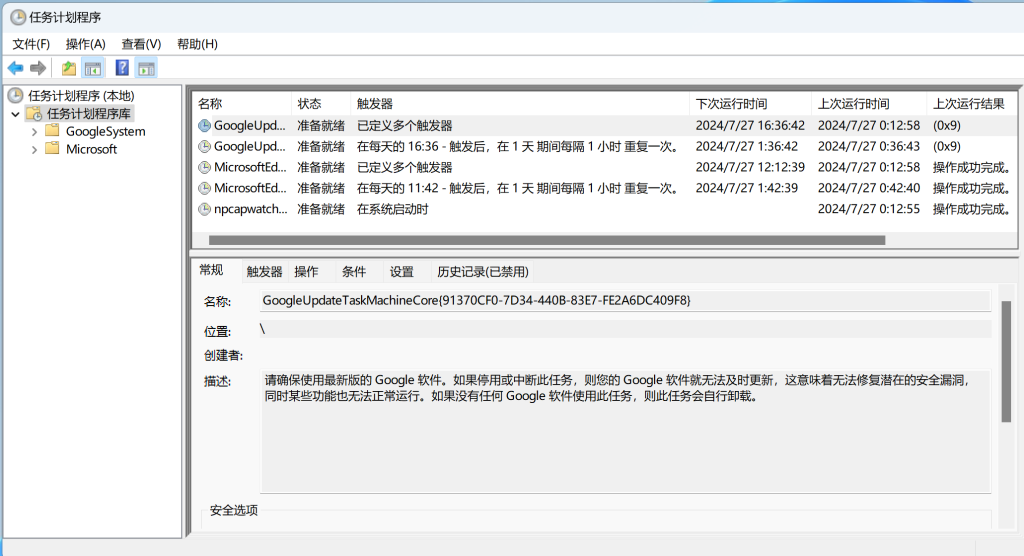

cmd 输入 taskschd.msc,排查服务器上是否存在可疑的计划任务。

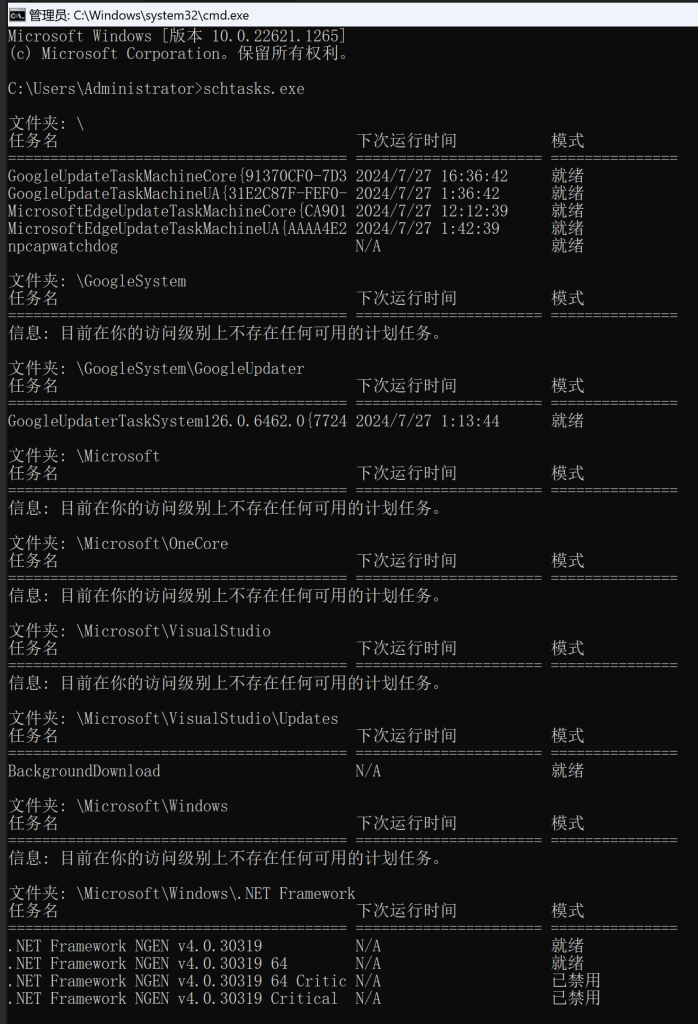

cmd 输入 schtasks.exe,检查计算机与网络上的其它计算机之间的会话或计划任务,如有,则确认是否为正常连接。

5. 排查系统相关信息

cmd 输入systeminfo,查看系统版本以及补丁信息。

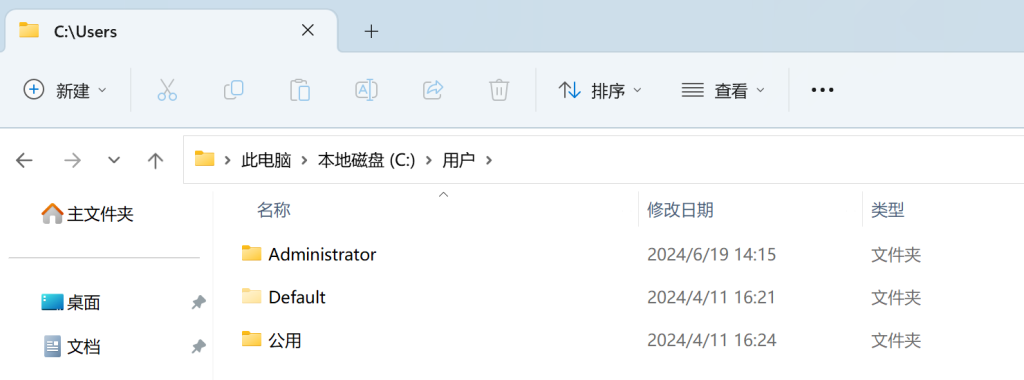

查看用户目录,新建账号会在这个目录生成一个用户目录,查看是否有新建用户目录。

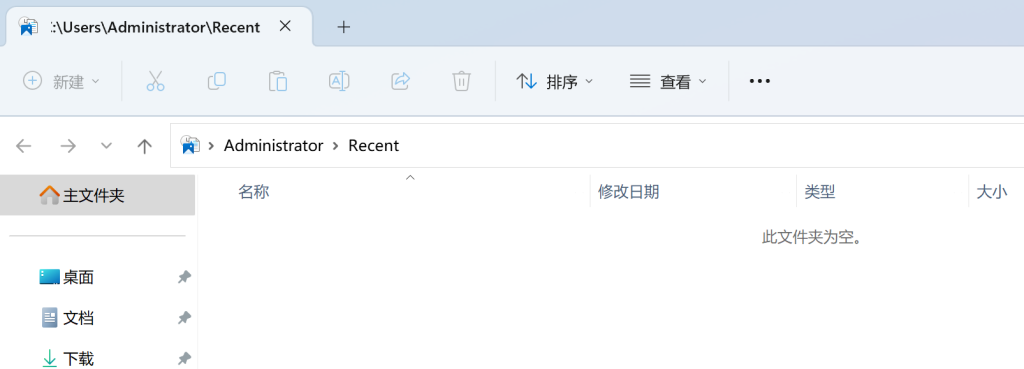

win+ R 输入 %UserProfile%\Recent,分析最近打开分析可疑文件。

fw

alert(1)

fw

alert(1)